ARTICLE ORIGINAL

CHAVES, Patrícia Corrêa [1], FILHO, Plauto Werle [2]

CHAVES, Patrícia Corrêa. FILHO, Plauto Werle. Virtualisation des serveurs: une étude de cas pour évaluer l’adoption de pratiques Green IT. Revista Científica Multidisciplinar Núcleo do Conhecimento. 04 année, Ed. 07, Vol. 01, p. 35-84. Juillet 2019. ISSN : 2448-0959. Lien d’accès: https://www.nucleodoconhecimento.com.br/science-de-la-musique/pratiques-green-it

RÉSUMÉ

L’utilisation croissante de l’information dans les environnements commerciaux et résidentiels génère la nécessité de rechercher de nouvelles technologies. Cela entraîne le plus souvent l’utilisation abusive des ressources disponibles, parce que de nouveaux actifs sont généralement ajoutés au support et non l’unification des services en une seule pièce d’équipement. Green IT est livré avec l’intention d’exposer des pratiques durables pour l’application dans ces environnements, afin de prévenir l’utilisation abusive des ressources. La virtualisation apparaît dans le but d’empêcher l’actif de rester avec son matériel inactif, d’unifier plus d’un service en elle, tout en assurant la qualité et la disponibilité du service. Grâce à ces travaux, une recherche qualitative exploratoire a été menée, dans le but de savoir quelles techniques et méthodes sont adoptées par la communauté universitaire en ce qui concerne l’utilisation de la virtualisation des serveurs et des applications par le biais de pratiques adoptées dans l’informatique verte. À la suite de cette recherche, un plan de virtualisation a été élaboré dans le cadre de la recherche de l’efficacité énergétique des services. En tant que proposition de travail future, la possibilité de mesurer ce plan élaboré à l’aide d’autres mesures est la possibilité de mesurer à l’aide d’autres mesures.

Mots-clés: Virtualisation, Green IT, Durabilité.

1. INTRODUCTION

L’utilisation des ressources technologiques augmente chaque jour dans la routine des gens, selon la 29e enquête annuelle it use menée en 2018 par la São Paulo School of Business Administration de la Fondation Getúlio Vargas (FGV EAESP), le Brésil a 174 millions d’ordinateurs en service, ce qui représente cinq équipements pour six personnes. Selon une étude menée par Petró (2013), on estimait que, si l’expansion technologique se poursuivait à la même vitesse, la relation entre l’homme et la machine, en 2016, le nombre serait un à un, c’est-à-dire un équipement pour chaque personne.

Selon Perosini (2017), le monde vit à l’ère de l’information. Giddens (2013) complète cette déclaration en indiquant que l’ère de la mondialisation mondiale vit également, ce qui génère une augmentation excessive de la circulation de l’information, qui à son tour a besoin d’une plus grande capacité de traitement, l’espace de stockage et la vitesse d’accès. Selon une étude menée par Neto (2010), un certain nombre d’informations ont été générées à proximité de la mesure zetaoctet. Pour l’année 2020, l’auteur Spaniol (2016) estime qu’il sera de 44 billions de gigaoctets. Ces aspects justifient la nécessité de rechercher et d’utiliser de nouveaux équipements informatiques avec les configurations hardwares/softwares nécessaires pour répondre aux exigences.

Selon Dorow (2013), les organisations sont responsables d’une grande partie de ces données générées, parce que les entreprises construisent une base de connaissances pour chaque organisation et l’échange de ces données, en temps réel, peut augmenter les bénéfices ou générer des pertes pour la gestion en vigueur, ce qui conduit à l’investissement élevé des entreprises dans le segment informatique.

Selon l’auteur Romam (2007), à la suite de toutes ces actions, il n’y a pas de cacher le grand nombre de rejets d’équipements et de matériaux obsolètes et obsolètes. De nombreux composants qui composent ces dispositifs contiennent des substances toxiques qui, si elles sont jetées dans le mauvais sens, nuisent à l’environnement. Dans son travail, Romam (2007), indique que si l’équipement est recyclé correctement, il peut former des substances telles que les dioxines et les furans, tous deux cancérigènes. Pour Ferreira (2008), le grand défi pour la société est l’acquisition et l’élimination correctes/conscientes d’équipements informatique.

Puis, dans ce contexte, certains concepts de Green IT ont émergé, un terme dérivé de l’anglais qui se réfère au sujet de la durabilité. Compte tenu de l’examen des études menées, selon Lunardi (2013) et Rech (2014), on peut affirmer qu’il s’agit de l’un des termes les plus récents utilisés dans les conventions et les études sur la protection et l’avenir de l’environnement.

Les technologies de l’environnement sont mises en œuvre, basées sur des politiques environnementales, qui conduisent les organisations à réduire la consommation inutile et l’impact environnemental généré par l’élimination et l’utilisation abusive indues des ressources technologiques, organisées par un ISO, ISO 14001. La virtualisation des serveurs contribue à Green IT pour renforcer ses concepts, où l’accent est mis sur l’efficacité énergétique fournie par les projets de virtualisation.

Grâce à l’examen littéraire sur les travaux visant à mettre en œuvre des pratiques durables, nous énumérons certains services qui peuvent être virtualisés, parmi eux, l’hébergement de sites Web, serveurs webmail, service de backup, serveurs de fichiers, serveur de stockage pour le stockage de fichiers, serveurs d’applications, bande passante de connexion Internet, service proxy, serveur DNS, serveur de dépôt de mise à jour Microsoft et Linux et service antivirus.

Face à la présentation, la question problématique suivante qui a mené cette étude est formulée : comment les organisations peuvent-ils gérer les ressources et l’équipement de manière durable, dans le cadre de pratiques informatiques vertes, axées sur la virtualisation des systèmes ?

Après une revue littéraire, il a été possible de réaliser l’étude de cas dans une organisation. La présente étude visait à évaluer comment la virtualisation des serveurs peut être appliquée en tant que pratique informatique verte. Pour atteindre cet objectif, les objectifs suivants ont été définis : identifier les principales pratiques informatiques vertes, élaborer un plan de configuration pour configurer les services à l’aide de virtualisation des systèmes et définir des paramètres pour l’évaluation du plan de processus de virtualisation axé sur les pratiques informatiques vertes, qui met l’accent sur l’efficacité énergétique.

Enfin, en pratique, une solution de configuration de serveur virtualisée possible est présentée, où elle sera effectuée étape par étape d’un modèle d’installation pour serveur de sauvegarde.

L’article est organisé comme suit, dans la section 2, présente un examen sur l’it vert et la virtualisation, montrant les principales techniques et quels niveaux sont adoptés. À la section 3, la méthodologie de recherche et la planification de l’application des travaux sont présentées. À partir de l’article 4, l’exécution peut être suivie et, à la section 5, les conclusions sont présentées avec la sumarisation des résultats obtenus.

2. FONDEMENTS THÉORIQUES

2.1 IT VERT

Selon Brayner (2013), les pratiques de technologies de l’environnement écologiques garantissent que les gens appliquent des techniques et des règles de développement durable, couvrant les changements dans la structure des IT de l’homme, ses politiques internes et externes.

Selon Murugesan (2008), les solutions IT vertes pratiques peuvent être classées en trois groupes, elles sont : l’incrémentation tactique, stratégique et profonde de l’IT. Le niveau suivant sera abordé individuellement.

2.1.1 INCRÉMENTATION TACTIQUE TI VERT

Ce groupe comprend des mesures visant à réduire l’utilisation de ressources électriques inutiles. Cela comprend la surveillance automatique de l’énergie, disponible dans l’équipement lui-même, le remplacement des ampoules à incandescence et l’amélioration des émissions de chaleur dans l’environnement, sont des mesures simples qui ne incarnent pas les dépenses pour l’entreprise lorsqu’elles sont mises en œuvre, seuls les avantages. À ce niveau, il n’y a pas de changement dans l’infrastructure informatique de l’entreprise (Pinto & Saivone, 2011).

À ce niveau, on peut affirmer qu’il s’agit du premier contact des gens avec les pratiques de TECHNOLOGIES de l’environnement au sein des organisations, ce sont des pratiques directes ou indirectes qui n’assurent pas les dépenses de mise en œuvre. Au contraire, ils ajoutent des avantages aux entreprises qui utilisent ces ressources.

Selon Prado (2005), une action simple à adopter dans l’organisation est l’arrêt des moniteurs lorsqu’ils ne sont pas utilisés, ce qui peut représenter une réduction de 25% de la consommation d’énergie.

Le tableau 1 montre le résultat des travaux réalisés par Prado (2005), appliqués au sein de la municipalité de Lorena, son laboratoire expérimental. Le projet visait à configurer les écrans d’ordinateur pour les adapter à l’opération, afin de s’adapter aux routines administratives de la ville, dans le but d’optimiser l’utilisation des ressources électriques.

Tableau 1 – Résultat du projet de la ville de Lorena/RP

| Secteur administratif | Qté

Moniteurs |

Consommation quotidienne (KWh) | Consommation mensuelle (KWh) | ||

| Avant | Après | Avant | Après | ||

| Dpc | 06 | 3,570 | 2,677 | 78,540 | 58,905 |

| Imposition | 09 | 5,355 | 4,016 | 117,810 | 88,353 |

| Planification | 04 | 2,38 | 1,785 | 52,360 | 39,270 |

| Protocole | 01 | 0,595 | 0,466 | 13,090 | 9,817 |

| Trésor | 05 | 2,975 | 2,231 | 65,450 | 49,087 |

| Comptabilité | 06 | 3,570 | 2,677 | 78,540 | 58,905 |

| Patrimoine | 02 | 1,19 | 0,932 | 26,180 | 19,635 |

| achats | 05 | 2,975 | 2,231 | 65,450 | 49,087 |

| Entrepôt | 04 | 2,38 | 1,785 | 52,360 | 39,270 |

| Hr | 05 | 2,975 | 2,231 | 65,450 | 49,087 |

| Total général | 47 | 27,965 | 20,973 | 615,230 | 451,422 |

Fonte: Prado (2005).

Il convient de noter qu’à la fin de l’exécution du projet, Prado (2005) a présenté une réduction de 154 kWh de consommation d’énergie, ce qui se fait dans un secteur administratif.

2.1.2 TECHNOLOGIES VERTES STRATÉGIQUES

Selon Pinto et Saivone (2011), The Strategic Green IT englobe un changement dans l’infrastructure informatique de l’organisation. Pour cela, il est nécessaire de mener un sondage et une analyse détaillée des ressources et des services offerts dans l’entreprise. Peu de temps après, il est possible de créer un plan stratégique de redistribution des actifs de l’organisation et d’égaliser les services fournis, toujours dans le but d’un développement et d’une mise en œuvre durables, c’est-à-dire d’une manière écologiquement correcte, d’émettre moins d’agressivité à l’environnement et d’éviter le gaspillage des ressources.

Avec le résultat de l’analyse détaillée, il peut être nécessaire d’acheter de nouveaux équipements qui consomment moins d’énergie et avec de meilleures performances. Et pour cela, les fournisseurs d’équipement utilisent le marketing pour stimuler l’intérêt de la marque pour les clients.

Au niveau stratégique, il a également été observé dans la littérature l’adoption de méthodes et de techniques de virtualisation des systèmes, une technique qui est au centre de ce projet de recherche. Selon Siqueira (2008), cette technique permet d’utiliser toutes les ressources matérielles disponibles dans l’équipement, comme un avantage, est la réduction de l’acquisition de nouveaux équipements.

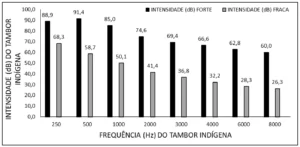

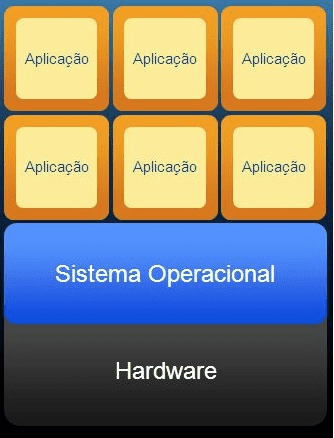

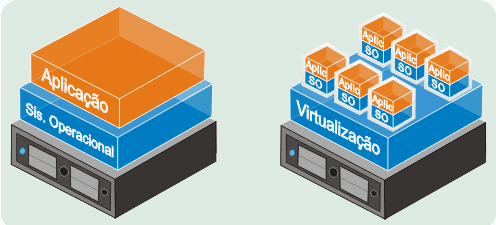

La figure 1 présente la modélisation de la structure requise d’un serveur d’application virtualisé, qui dispose d’un équipement matériel et d’un système d’exploitation unique, pour les diverses opérations requises.

Figure 1 – Virtualisation des applications

Source: Microsoft (2007).

Lunardi (2013) dans l’un de ses travaux de collecte de données a indiqué que trois entreprises (vente au détail de médicaments, commerce de carburant et terminal à conteneurs) ont adopté comme pratique l’information verte, l’utilisation de sources d’écho, le remplacement des moniteurs, l’utilisation de documents numérisés, la politique d’autonomie énergétique et la technique de virtualisation des systèmes.

Selon une étude menée par MCAFEE et ICF INTERNACIONAL (2008), il est nécessaire de vérifier les niveaux de sécurité numérique de l’entreprise. C’est parce que la recherche rapporte que les 62 billions de spam envoyé chaque année consomme 33 milliards de kilowatts /heure d’électricité, assez pour éclairer 2,4 millions de foyers. En raison de cette consommation d’énergie, un dioxyde de carbone équivalent à 3,1 millions de voitures consommant 7,5 milliards de litres d’essence a été libéré.

Au niveau stratégique des TECHNOLOGIES de l’environnement, après examen bibliographique, on peut observer que les responsables informatiques de l’ORGANISATION commencent à avoir un peu plus de travail et qu’on peut également observer un plus grand intérêt pour la protection de l’environnement et réduire davantage les coûts opérationnels de l’organisation. En général, la mise en œuvre de la planification effectuée entraîne des changements physiques dans l’environnement interne et un changement de base du service fourni.

2.1.3 IT VERT PROFOND (DEEP IT)

Selon une étude menée par Pinto et Saivone (2011), les ensembles de pratiques informatiques vertes appliquées et développées dans les travaux et les projets, les économies d’énergie, la virtualisation des systèmes, la vidéoconférence, l’économie de papier et la destination des déchets électroniques sont les plus recherchés.

Lorsqu’on parle de Green FUND IT, après une revue de la littérature, on peut observer que le terme « fonds » est utilisé dans l’intention de couvrir toutes les couches de l’IT de l’organisation (Pinto & Saivone, 2011). Ainsi, dans ce groupe, l’approche devient plus large et plus coûteuse, car elle exige un changement dans toute l’infrastructure, les processus et l’équipement.

À ce niveau, il y a l’intégration de l’informatique tactique et de l’informatique stratégique, mais l’accent est maintenant mis sur le changement du parc technologique, où l’objectif est d’augmenter les performances des équipements visant à un minimum de gaspillage de ressources, dit Lunardi (2013).

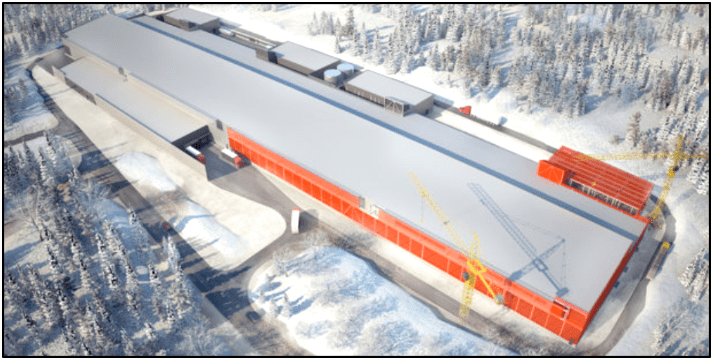

Selon l’auteur Rech (2014), comme un exemple d’une application très extrême de Green IT, on peut citer les entreprises Google et Facebook. Les centres de données de ces entreprises ont été transférés et sont situés au pôle Sud. Cette attitude réduit les émissions de polluants qui dégradent l’environnement et, avec cette action, réduisent l’enjeu des ressources pour la température et le contrôle de l’environnement.

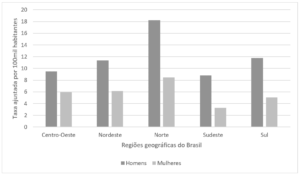

Menezes (2012) décrit le Node Pole , illustré dans la figure 2. Node Pole est le nouveau centre de données de Facebook, a 28.000 mètres carrés et est situé dans le cercle arctique de la Suède. L’électricité nécessaire à son exploitation est à partir d’une source renouvelable, l’approvisionnement se fait par le biais de centrales hydroélectriques, le centre de données devient un projet durable.

Figure 2 – Pôle nœud

Dans une interview sur Computerworld (2008), réalisée avec un responsable informatique au pôle Sud, Henry Malgrem, le centre de données qu’il a géré dispose de 30 serveurs et le climat local est d’environ moins 51 degrés.

Après l’examen IT vert, on peut observer l’importance de la virtualisation des systèmes, comme une pratique adoptée par Green IT pour atteindre l’efficacité énergétique, parce qu’à travers elle, il est possible d’effectuer le partage de matériel, empêchant le service de ne pas utiliser même la moitié de la capacité de traitement de l’équipement hôte.

2.2 VIRTUALISATION DES SYSTÈMES

Selon Carissimi (2008), pour le fonctionnement d’un équipement informatique, au niveau de l’utilisateur, il est nécessaire qu’il dispose d’un logiciel opérationnel qui fonctionne entre le matériel et les applications. Selon Silberschatz (2001), la virtualisation des systèmes vise à transformer l’utilisation la plus efficace et la plus convaincante.

Selon l’auteur Pereira (2011) virtualisation a commencé dans les années 1960 avec IBM, dans la période où l’objectif était d’effectuer l’utilisation des ordinateurs centraux simultanément. Selon l’auteur Monguinho (2012), cette pratique est liée au concept de LPAR (Logical Partitioning), dont l’application permet la ségrégation d’un serveur en plusieurs partitions virtuelles indépendantes.

Duarte (2012) définit la virtualisation comme l’émulation d’environnements isolés qui permettent à différents systèmes d’exploitation de fonctionner simultanément, dans le même matériel, de sorte que la capacité matérielle maximale disponible soit exploitée. Siqueira (2008) affirme que la virtualisation vous permet de transformer des environnements physiques complexes en environnements simples avec une gestion plus facile.

Selon Carissimi (2008), grâce à la virtualisation, il est possible de diviser un système de calcul physique en plusieurs machines virtuelles, fournissant une interface indépendante à chacun.

En ce qui concerne la caractérisation de la virtualisation, on peut en avoir plusieurs. Waters (2007) décrit trois catégories de base : virtualisation de stockage, réseaux et serveurs. Murphy (2008), à son tour, définit en huit types: virtualisation des systèmes d’exploitation, serveur d’application, application, gestion, réseau, matériel, stockage et service. Monguinho (2012) s’adresse en quatre types : virtualisation d’applications, stockage, systèmes d’exploitation et hardware. Balbino (2013) définit trois types de virtualisation : la virtualisation des serveurs, des applications et des ordinateurs de bureau.

Figure 3 Handren (2014) illustre la relation entre une architecture traditionnelle et une architecture virtualisée. Dans le traditionnel a un seul hardware pour chaque système d’exploitation avec une application en cours d’exécution, déjà dans le virtualisé il ya une part d’un hardware créant une plate-forme de virtualisation où vous pouvez mettre plusieurs systèmes d’exploitation exécutant différentes applications.

Figure 3 – Architectures traditionnelles de virtualisation

Source: Handren (2014).

Les sujets suivants couvriront les types de virtualisation. Pour la préparation de ce travail seront utilisés les catégories suivantes: Virtualisation des applications, des médias de stockage et des systèmes d’exploitation.

2.2.1 VIRTUALISATION DES SYSTÈMES D’EXPLOITATION

Selon Monguinho (2012) dans ce type, le paradigme selon qui un seul système peut être configuré sur un bureau ou un serveur par hardware, est brisé. Une ou plusieurs machines virtuelles peuvent être utilisées, chacune d’entre elle est créée par un logiciel au sein d’un hôte spécifique. Ils peuvent également être classés comme : Émulation ou simulation, virtualisation et virtualisation autochtones au niveau du système d’exploitation.

2.2.1.1 ÉMULATION OU SIMULATION

Selon Burdett (1998), l’émulation est un moyen précis de simuler une situation avec des caractéristiques spécifiques, ce qui, dans ce cas, permet à l’ordinateur hôte de fonctionner comme s’il s’agissait d’une autre. Gonçalves (2008), dans son travail, soutient que ce type ne devrait pas être considéré comme une virtualisation puisqu’il a besoin d’un hôte.

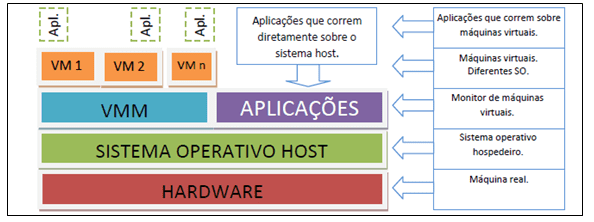

Monguinho (2012) convient que dans ce type depuis l’horloge, l’ensemble d’instructions et la mémoire de cache sont simulés. L’auteur définit cette technique comme VMM – Virtual Machine Monitor – et l’hôte y voit une application simulant toutes les opérations que le matériel hôte contrôle. Dans la figure 4, l’auteur Monguinho (2012) illustre un croquis d’émulation.

Figure 4 – Émulation ou simulation

Source: Monguinho (2012).

VIRTUALISATION NATIVE 2.2.1.2

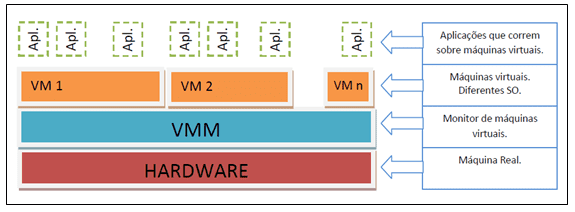

Native Virtualization, selon Gonçalves (2008), est une couche logicielle qui contrôle toutes les ressources disponibles dans une machine virtuelle. Monguinho (2012) déclare que dans ce type de virtualisation VMM a le plein contrôle du matériel, où chaque machine virtuelle fonctionne comme s’il s’agissait d’un vrai. L’objectif est de fournir au système une réplique du matériel réel. Dans la figure 5, l’auteur Monguinho (2012) illustre les contours d’une virtualisation autochtone.

Figure 5 – Virtualisation autochtone

2.2.1.3 VIRTUALISATION AU NIVEAU SO

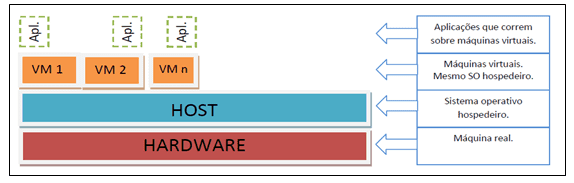

Selon Strickland (2008), dans ce type de virtualisation, le système d’exploitation, OS, n’utilise pas d’hyperviseurs. À sa place, c’est le système d’exploitation hôte qui fait son tour.

Monguinho (2012) définit cette technique comme un noyau os – système d’exploitation – à laquelle il est autorisé à créer d’autres nouveaux OS. Plusieurs machines virtuelles peuvent être créées indépendamment et sécurisées sur le même serveur avec des partitions isolées. L’auteur cite comme un inconvénient que le système d’exploitation hôte doit utiliser la même version OS de l’hôte hôte. Dans la figure 6, l’auteur Monguinho (2012) illustre les contours d’une virtualisation au niveau de l’OS.

Figure 6 – Virtualisation au niveau SO

VIRTUALISATION DES APPLICATIONS 2.2.2

L’auteur Monguinho (2012) définit que dans cette pratique de virtualisation, l’application est exécutée en toute sécurité protégeant le système d’exploitation et les applications contre d’éventuelles modifications des risques. L’auteur a cité Wine pour illustrer une émulation des applications Windows dans un environnement Linux.

Wine peut être considéré comme une couche de compatibilité créée afin que les systèmes d’exploitation basés sur Unix puissent implémenter l’interface de programmation d’applications de Windows basée sur la plate-forme Windows.

2.2.3 VIRTUALISATION DES SUPPORTS DE STOCKAGE

Dans cette virtualisation Monguinho (2012) cite l’exemple de l’utilisation du stockage qui a considérablement augmenté son utilisation, en raison de l’important flux de données nécessaires pour stocker. Il est possible que l’information soit enregistrée et partagée dans différents stockages d’une manière plus fiable et protégée.

VS2 (2011) indique que la virtualisation du stockage, la complexité de la gestion de l’information réduit. Alors que NGC (2011) fait valoir que dans cette technique, l’information, au lieu de sortir de la base, provient du serveur. Dans l’article suivant, une brève comparaison sera faite entre la virtualisation VMWare et XenServers.

2.2.4 COMMENTAIRES SUR VMWARE ET XENSERVER

Ce sujet présente une analyse des deux outils de virtualisation les plus couramment utilisés, VMWare et Xen. Les deux outils sont différenciés par la caractéristique d’utilisation dans la virtualisation, VM est défini par une virtualisation totale et Xen pour être une para-virtualisation. Selon Mattos (2008), la virtualisation totale est lorsque le système d’exploitation visiteur a une copie fidèle du matériel hôte et, selon Monguinho (2012), la para-virtualisation est lorsque le système d’exploitation visiteur est imité sur une machine virtuelle, similaire à la physique, mais pas identique.

Selon Silva (2007) VMWare peut être considéré comme une couche entre le matériel / OS et les systèmes virtualisés. Selon Barros (2012), VMWare est le logiciel de virtualisation le plus utilisé et sa mise en œuvre peut être effectuée sur tous les principaux serveurs de vente sur le marché.

Dans Xen, l’application de virtualisation est installée directement sur le matériel avant l’O, selon Bosing et Kaufmann (2012). Selon Silva (2007), le projet Xen vise à fournir une infrastructure pour l’informatique distribuée basée sur l’open source.

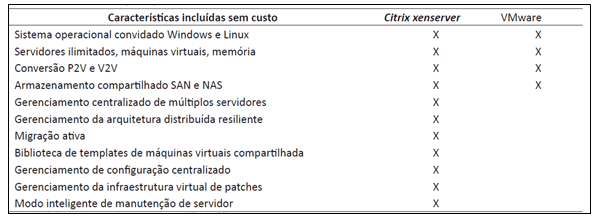

Il est présenté à la figure 7, une comparaison des deux outils en ce qui concerne les caractéristiques de leur mise en œuvre. Vous pouvez voir et conclure que le serveur Xen a beaucoup plus d’avantages de déploiement.

Figure 7 – Xen Server vs VMWare

Source: Adapté de Sanchez (2012).

Comme la principale différence entre les deux types mentionnés, il est à noter que dans VMWare le système d’exploitation en visite a une réplique égale de l’hôte et dans Xen, il doit être modifié pour être utilisé sur le VMM.

2.2.5 AVANTAGES ET INCONVÉNIENTS DE LA VIRTUALISATION

En ce qui concerne les avantages et les inconvénients, on peut dire qu’il y a quelques points pertinents dans chacun d’eux à la fois pour les outils disponibles et le type de virtualisation à utiliser.

Selon les auteurs Bosing et Kaufmann (2012), comme un avantage peut être cité la réduction des coûts, avec la structure physique, la consommation d’énergie et le refroidissement de la salle, dans les exigences opérationnelles peuvent être signalés l’optimisation des ressources, la fiabilité des services, l’augmentation des performances et le temps pour les réparations.

Comme un inconvénient, également selon les auteurs Bosing et Kaufmann (2012), il peut être cité coût matériel élevé, car il nécessite une configuration plus grande, car il héberge toutes les machines en une seule sécurité et améliorée sur les serveurs.

Parmi les résultats présentés et analysés au cours de la recherche, l’utilisation de la virtualisation apporte à ceux qui utilisent beaucoup plus d’avantages que de pertes. Car la fiabilité du service, l’optimisation des ressources matérielles et, en même temps, la protection de l’environnement sont des détails essentiels qui doivent être pris en compte dans la vie quotidienne des gens.

Le chapitre suivant traite de la façon dont le développement de ce projet sera mené. Les revues littéraires vues dans ce, a conduit le projet à certains moments importants pour créer la base de connaissances de l’œuvre.

Rappelant quelques points importants à enregistrer, les niveaux de préparation du personnel informatique dans l’organisation, l’architecture de l’environnement, les ressources disponibles pour l’investissement et surtout ce que l’intérêt réel à transformer l’organisation en une entreprise durable et soucieux de la préservation de l’environnement.

2.2.6 EMPLOIS CONNEXES

Pour la recherche menée dans les sources de recherches académiques, il a été utilisé comme un mot clé de recherche pour obtenir des données concernant les technologies de l’information verte, les termes suivants, Green IT, Deep IT, Green TACTICAL INCREMENTATION IT, Strategic Green IT et Green IT, avec l’intention de déterminer quelles méthodes et pratiques sont étudiées et appliquées. Au total, un examen d’une trentaine d’études a été effectué, de sorte qu’un examen a été effectué en fonction de l’application d’un filtre du numéro de citation, afin de sélectionner uniquement les œuvres les plus pertinentes. Le résultat peut être vérifié dans le tableau 1.

| Tableau 1 – RÉSULTAT DES DONNÉES ACADÉMIQUES ANALYSÉES – GREEN TI | |||

| Auteur | Niveau d’IT vert | Pratiques adoptées | Terme |

| Gianelli (2016) | 1. Tactique

2. Stratégique |

1.1 Éteindre les écrans d’ordinateur; 1.2 Éteignez les lumières; 1.3 Réfrigération; 1.4 Élimination des équipements obsolètes; 2.1 Remplacement des ordinateurs |

L’IT verte |

| Neto,

(2010) |

Tactique | 1. Modifier les couleurs de mise en page google; | L’IT verte |

| Rech (2014) | Tactique |

1.1 Création d’un site Web pour la diffusion de bonnes pratiques en matière de technologies de l’information écologiques. 1.2 Contrôle de l’impression papier; |

TACTIQUE GREEN IT |

| Projeto Blade / Banco Real (2007) | Stratégique | 1. Remplacement de 180 ordinateurs conventionnels pour 160 Blade-PC. | Technologies de l’énergie écologique stratégique |

| Menezes (2012) | 1. Tactique

2. Stratégique 3. L’IT profonde |

1.1. Évaluation de la maîtrise de l’énergie par logiciel;

1.2 Élimination, collecte ou don de courrier indésirable; 2. GED, système électronique de gestion des documents; 3.1. Consolidation des serveurs; 3.2 Virtualisation du serveur; 3.3 Remplacement des serveurs par des lames; |

L’IT profonde |

| Nunes (2012) | Tactique | 1. Questionnaire d’analyse des pratiques utilisées | L’IT verte |

| Vimercatit (2013) | Tactique | 1. Questionnaire pour l’évaluation des pratiques en matière de TECHNOLOGIES de l’environnement adoptées et instructions sur les nouvelles pratiques; | L’IT verte |

| Ramalho (2010) | Tactique | 1. Changer le comportement des gens au quotidien, adopter une posture durable; | L’IT verte |

| Villarreal (2012) | L’IT profonde | 1. Offrir un environnement informatique flexible et efficace (clouding computing vert); | L’IT profonde |

Source: Auteur.

La fin de ce premier rapport généré a été possible de concevoir une visualisation avec les activités des pratiques de l’IT les plus effectuées dans le travail moulé. Le résultat est indiqué dans le tableau 2.

Tableau 2 – Pratiques clés en matière de TECHNOLOGIES de l’environnement écologiques

| Liste par niveaux | Fois |

| Incrémentation tactique

Programmes de sensibilisation Élimination correcte Évaluation de l’efficacité énergétique |

12 7 3 2 |

|

Stratégique Remplacement des ordinateurs Gestion opérationnelle des ressources |

3 2 1 |

|

L’IT profonde Changement du parc technologique Remplacement des serveurs pour la virtualisation du système |

4 2 2 |

Source: Auteur.

Après avoir passé en revue ces travaux, l’occasion s’est présentée de réaliser une mise en œuvre informatique verte stratégique par le biais d’une étude de cas, où la virtualisation des serveurs a été appliquée, afin de rechercher l’efficacité énergétique. Et les résultats de ces études montrent, quelles méthodes de Green IT ont été travaillées dans la communauté scientifique et que les travaux connexes ont contribué à la définition des méthodes de mise en œuvre de l’IT verte dans l’étude de cas. Au cours de la prochaine étape des travaux, une analyse sera effectuée en plus de l’étude de cas proposée.

3. MÉTHODE DE RECHERCHE

3.1 CONCEPTION DE RECHERCHE

Pour développer ce travail, une recherche qualitative exploratoire a été menée, dans le but de savoir quelles techniques et méthodes sont adoptées par la communauté universitaire en ce qui concerne l’utilisation de la virtualisation des serveurs et des applications par le biais de pratiques adoptées dans l’informatique verte effectuant un examen bibliographique et une étude de cas, où ces pratiques pourraient être observées dans la routine de l’organisation.

3.2 DÉFINITION DE LA POPULATION CIBLE OU DE L’UNITÉ D’ANALYSE

Dans la planification de ces travaux, un sondage a été mené sur la façon dont la communauté universitaire adopte et reconnaît l’importance de l’application de technologies de l’environnement et la façon dont ils abordent la virtualisation des serveurs dans les projets et les études. Pour cela, deux lignes d’organisation du travail ont été créées, la conceptualisation des techniques de virtualisation et l’it verte.

En observant les activités et les environnements détaillés analysés dans les études examinées, on a obtenu certaines divergences qui ont été le facteur déterminant pour l’orientation du travail, parmi elles, une mauvaise gestion des ressources informatiques disponibles et une forte consommation d’énergie de l’équipement informatique. Les serveurs détaillés ont différents types de services en cours d’exécution, ils sont, courrier, web, fichiers, sauvegarde, et propres applications. La plupart restent connectés 24 heures sur 24 et certains d’entre eux avec du matériel inactif, il est ainsi défini l’équipement qui a été conçu pour avoir une capacité de performance qui doit être soumis dans ses activités et n’est pas utilisé complètement.

Avec l’étude de cas, une analyse a été effectuée dans un environnement organisationnel, dans une entreprise appelée X. Cette société est considérée comme une cellule qui gère le parc technologique de votre région et fournit en même temps un soutien aux responsables informatiques de chaque emplacement. Dans l’entreprise est disponible l’équipement suivant pour l’application de l’étude: 10 ordinateurs du tout dans un modèle, 3 ordinateurs de bureau avec processeur Core 2 Duo et 250 Watt source et 12 serveurs Rack.

Au total, 13 personnes travaillent dans le secteur, la plupart étant des techniciens informatiques ou au moins ayant des connaissances. On estime qu’une bonne quantité d’entre eux peuvent être intéressés par la durabilité dans l’informatique, en faisant une alerte pour les soins avec les déchets dans les technologies de l’information.

En ce qui concerne les serveurs, la société a plusieurs, et avec différents types de services en cours d’exécution, sont-ils, courrier, web, fichiers, sauvegarde et applications uniques à l’entreprise, tous restent connectés dans la période de 24 heures assurant la disponibilité de l’actif.

Dans ce secteur, il y a une planification administrative quotidienne des activités effectuées, de sorte que vous pouvez concevoir un calendrier des horaires, des tâches et des procédures pour chaque équipement.

Dans le cas des serveurs, il y en avait avec du matériel d’une capacité de traitement et de stockage suffisante, qui n’était même pas utilisée, même la moitié de sa capacité. Avec cela, une redistribution des services a été faite en appliquant des méthodes de virtualisation des systèmes. Ainsi, ce projet a couvert la réalisation de l’application de la virtualisation des serveurs, cette action se produit au niveau stratégique de Green IT.

3.3 TECHNIQUES DE COLLECTE ET D’ANALYSE DE DONNÉES

Pour la recherche bibliographique, une recherche a été effectuée dans les principales sources de moteurs de recherche, telles que Google Scholar et IEEE, afin de rechercher les articles, cas, œuvres et projets les plus cités. Les principaux mots et expressions utilisés comme référence pour effectuer la collecte de données sur les sites étaient : Virtualisation des serveurs informatiques verts et durabilité.

Pour l’étude de cas, une recherche documentaire et une analyse et une étude des données environnementales ont été réalisées, contenant des données relatives aux méthodes et aux caractéristiques du matériel informatique.

Nous avons donc choisi de transcrire et d’organiser les résultats obtenus dans les graphiques de performance, sous forme de colonnes. Les mesures utilisées à cet effet étaient les : Types de services adoptés, Type de virtualisation, Avantage de l’application.

4. ANALYSE ET DISCUSSION DES RÉSULTATS

La classification de la virtualisation utilisée dans ce travail est basée sur les catégories suivantes : Virtualisation des applications (VA), virtualisation des supports de stockage (VMA) et virtualisation des systèmes d’exploitation (VSO).

En ce qui concerne les classifications green IT utilisées dans ce travail, il est basé sur les définitions de Murugesan (2008). L’auteur encadre la virtualisation des systèmes, au niveau informatique profond, lorsqu’il est nécessaire de restructurer le parc technologique et lorsqu’il y a redistribution des services et équipements existants au niveau stratégique.

Ainsi, sur la base de ces classifications, cette recherche est définie au niveau de la virtualisation, comme la virtualisation des systèmes d’exploitation, où il ya une machine virtuelle avec système d’exploitation et d’application pour chaque hôte, et au niveau informatique vert, comme Strategic Green IT, parce que même s’il ya une virtualisation des serveurs il n’y avait pas d’acquisition de tout nouvel équipement et ni une restructuration de l’infrastructure de l’environnement serveur. Sur les quatre équipements dont le service a été virtualisé, trois ont été éteints et un, le matériel, utilisé pour la virtualisation. En plus de l’efficacité énergétique obtenue, une éventualité de services virtualisés a été réalisée.

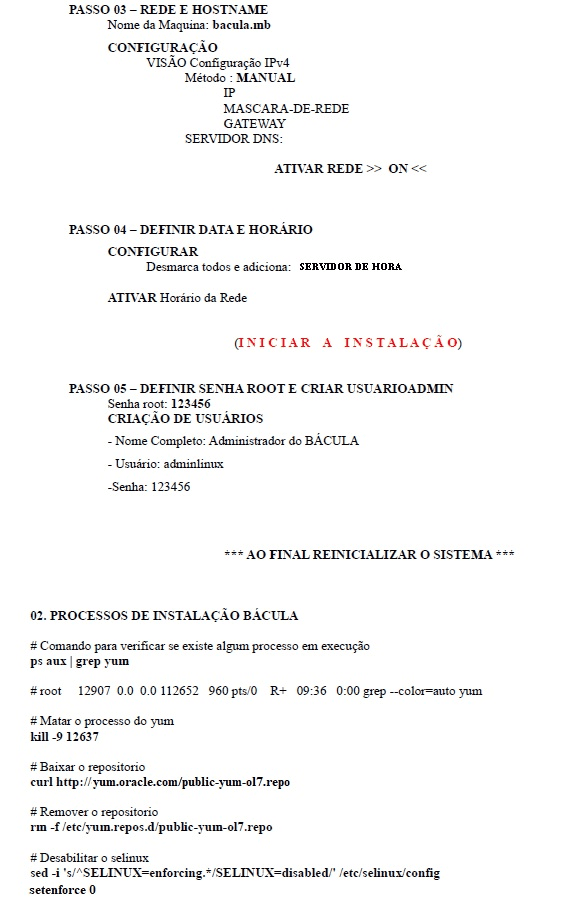

Voici les étapes du plan de configuration qui a été effectué lors de l’exécution de l’étude de cas.

4.1 PLAN DE CONFIGURATION 4.1

Pour faciliter et mettre en évidence les parties les plus importantes dans l’exécution de l’étude de cas ont été divisés en trois étapes: Étape 01 – Enquête sur les exigences, Étape 02 – Analyse de l’environnement et étape 03 – Exécution, formant ainsi le plan de configuration.

4.1.1 ÉTAPE 01 – EXIGENCES DE L’ENQUÊTE

Toutes les étapes ont été très importantes pour la réalisation du plan de configuration, mais cela en soi est très sensible, car c’est une condition préalable pour les autres étapes. À cette étape, toutes les données environnementales ont été recueillies relativement aux biens et services utilisés.

Premièrement, dans cette étape, une analyse de l’environnement a été effectuée, en observant quels services étaient utilisés individuellement et qui ne nécessitent pas plus de la moitié de la disponibilité des performances de l’équipement matériel hébergé. Par expérience, la préférence doit être donnée à un serveur d’application, tel qu’un serveur d’application Web, un serveur de sauvegarde, qui doit fonctionner à une certaine heure de la journée lorsqu’il n’y a pas beaucoup de trafic sur le réseau. D’autre part, les serveurs avec des services qui nécessitent des performances matérielles élevées, tels que le serveur de fichiers, qui a en plus d’un contrôleur de domaine, a également un gestionnaire d’utilisateur, doit être évité, car il peut faire dérailler la virtualisation.

Dans un deuxième temps, la capacité de chaque équipement a été sondée, comme la capacité de traitement et le stockage. Un autre aspect important qui devrait être pris en considération est de spécifier la source d’énergie, si elle est connectée à une banque de batteries ou tout simplement nobreaks.

Enfin, une étude des données des équipements opérationnels utilisés par les utilisateurs a été réalisée, car ils sont également responsables d’une bonne partie de la consommation quotidienne d’électricité.

Lors de l’exécution de l’étape 01, il a fallu créer une table contenant la liste matérielle des serveurs et la consommation d’énergie de chacun en KWh, cette surveillance a été visualisée à Zabbix[3] à un moment de pointe de l’utilisation quotidienne des services des serveurs.

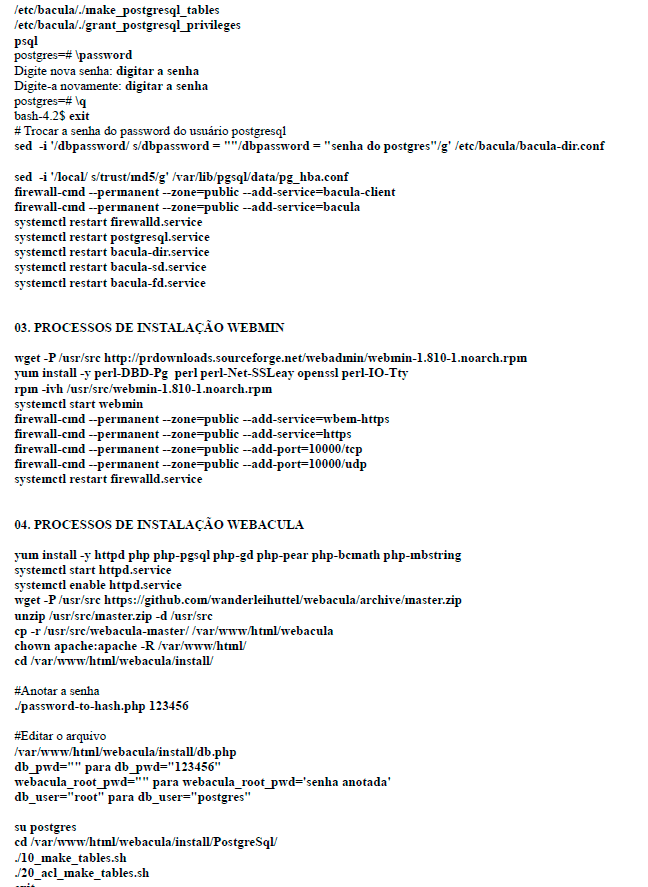

Pour savoir la période de pointe d’utilisation des ressources offerte par les serveurs, il avait deux modes. L’un était le graphique d’analyse du trafic réseau effectué par Embratel et l’autre était le graphique généré par l’application Zabbix. Peu de temps après, il a été nécessaire de détailler les services utilisés et sur quel matériel étaient hébergés. Les tableaux 3 et 4 montrent le résultat obtenu à la fin de l’exécution de l’étape 01, soulignant que les deux serveurs mis en évidence en gras dans le tableau 3 ont vu leurs services virtualisés.

Tableau 3 – Liste matérielle / Consommation de KWh

| Liste par groupes | Qté | Kwh |

| Serveurs | ||

| 1. HP Proilant DL120 | 6 | 0,36 |

| 2. IBM X3650 M3 XEON | 2 | 0,32 |

| 3. IBM STOR WIZE v3700 | 1 | 0,29 |

| 4. McAfee WBG4000 | 1 | 0,28 |

| 5. DELL POWER EDGE R710 | 2 | 0,14 |

| ÉQUIPEMENT D’EXPLOITATION | ||

| 6. Lenovo ThinkCentre All-in-One A70z | 10 | 0,11 |

| 7. Lenovo M93p Desktop | 3 | 0,24 |

Source: Auteur.

Tableau 4 – Liste des services par actif

| Liste par groupes | Type |

| Serveurs | |

|

Servidor de Arquivo (SuseLinux + Samba +LDAP) |

1 |

|

Servidor de Arquivo (SuseLinux + Samba +LDAP) 0 |

2 |

|

Servidor de Arquivo (OracleLinux + Kerberos) |

1 |

|

Servidor de Armazenamento: STORAGE |

3 |

|

Servidor de Backup (OracleLinux + Bacula) |

1 |

|

Servidor de Aplicação – GED (SuseLinux + SIGDEM) |

5 |

|

Servidor de Aplicação Serviço Web (SuseLinux + Apache + MYSQL) |

1 |

| Servidor de Aplicação Serviço Drupal (OracleLinux + Apache + Postgres) | 2 |

|

Servidor de Serviço de Proxy: (RedHat+McAFee) |

4 |

| Servidor de Serviço DNS – (SuseLinux) | 1 |

|

Servidor de Aplicação de Correio: (SuseLinux + LotusNotes) |

5 |

|

Servidor de Aplicação de Serviço BD (CentOS + SQL) |

1 |

| ÉQUIPEMENT D’EXPLOITATION | |

| Postes de travail – Utilisateurs | 6 |

| Postes de travail – Superviseur | 7 |

Source: Auteur.

Après l’étude des données sur l’équipement disponible et les services possibles à virtualiser, effectuée à l’étape 1, l’étape suivante a commencé. L’étape 02 consistait à vérifier et à définir quel équipement était inactif et avec la possibilité d’exécuter un autre service ensemble.

4.1.2 ÉTAPE 02 – ANALYSE DE L’ENVIRONNEMENT

À ce stade, l’analyse du résultat généré lors de l’étape précédente a été effectuée. Il était alors nécessaire de marquer les services qui seraient virtualisés et quel équipement les accueillerait. Pour le choix de l’équipement qui accueillerait la virtualisation, nous avons opté pour celui qui a la plus grande capacité de traitement.

Tout d’abord, les services qui avaient des affinités ont été marqués, sans mélanger les services qui nécessitaient une plus grande disponibilité, tels que le fichier et le serveur de messagerie (avec application Web). Pour choisir le hardware, la meilleure performance a été choisie, dans ce cas, le Type 02 (IBM X3650 M3 XEON).

Le résultat de l’étape 2 est présenté au tableau 5, avec les services et l’équipement qui ont été virtualisés.

Tableau 5 – Services de virtualisation et matériel

| Services de virtualisation Serveur de sauvegarde (OracleLinux + Bacula) |

| Serveur d’application de service Web (SuseLinux + Apache + MYSQL) |

| Serveur d’application de service Drupal (OracleLinux + Apache + Postgres) |

| Serveur d’application de service BD (CentOS + SQL) |

|

HARDWARE de Virtualização IBM X3650 M3 XEON |

Source: Auteur.

Avec la performance de l’étape 2, il a été possible de réduire de quatre équipements à un seul. Cela indique que la consommation d’énergie réduite était de 1,04 KWh calculée à environ 0,36 KWh. Et la réduction a été de 0,36 KWh (Serveur de sauvegarde), 0,36 KWh (Serveur Web), 0,36 KWh (SERVEUR BD). Ce résultat a été très important, étant donné que le projet prévoit l’efficacité énergétique de l’équipement informatique.

Après la préparation du plan d’exécution, la mise en œuvre de la virtualisation elle-même a commencé. Le résultat de cette étape est détaillé dans le sujet ci-dessous.

4.1.3 ÉTAPE 03 – EXÉCUTION

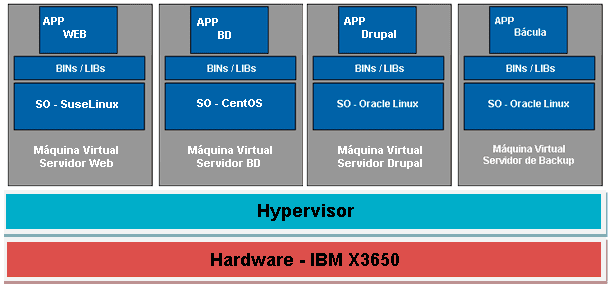

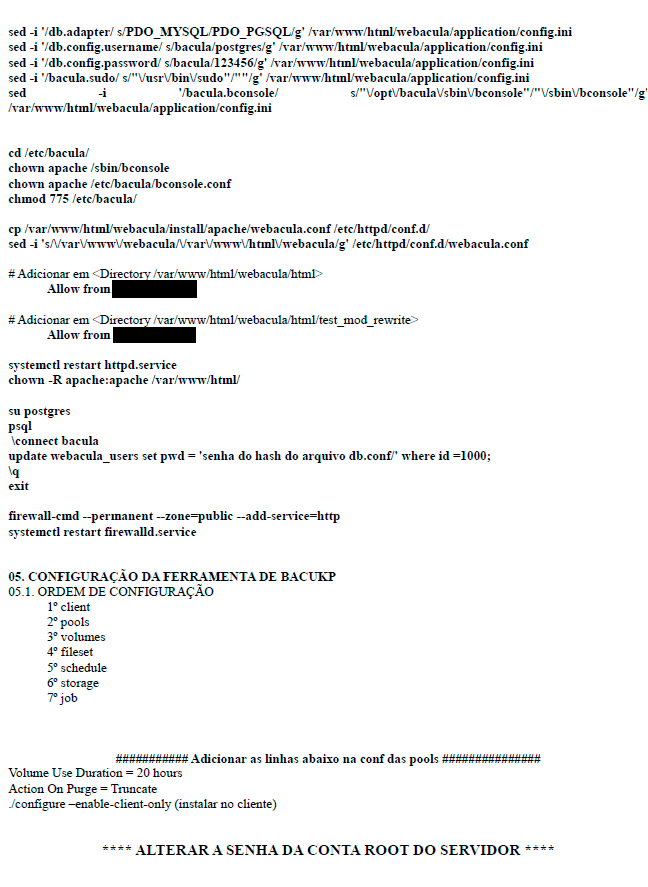

Dans cette étape, la planification des étapes précédentes a été effectuée, ce qui démontre la virtualisation du système d’exploitation (VSO). Dans le nouveau serveur de virtualisation, le système de virtualisation disponible pour la distribution de Suse Linux et le matériel IBM disponible a été utilisé. La figure 7 montre ci-dessous à quoi ressemblait l’architecture de virtualisation.

Figure 7 – Architecture du serveur virtualisé

Comme on peut le voir, 4 machines indépendantes (SO + Service) ont été créées sur le serveur de virtualisation disponible. À cette fin, un VM pour chaque serveur a été créé par Hypervisor Xen (service d’OS hôte gratuit) pour chaque serveur. Peu de temps après configuré les services de serveur Web et Drupal, puis le serveur BD et le dernier serveur de sauvegarde.

Après toutes les configurations nécessaires présentes à l’Annexe A, et vérifié que le service fonctionnait normalement (pour cela, il est nécessaire d’accéder aux systèmes individuellement et de vérifier leur intégrité et leur disponibilité déjà pour le service Bacula, il est nécessaire de vérifier l’état du directeur), puis la consommation d’énergie de cet équipement a été analysée à nouveau, et des oscillations du pic de KWh ont été observées , qui rangeait de 0,32 à 0,39. Ce résultat très attractif pour l’entreprise.

Après avoir effectué les 3 étapes, afin d’assurer une plus grande fiabilité dans les résultats du plan, il a été évalué quelles mesures seraient appropriées à utiliser pour évaluer le résultat de l’efficacité énergétique obtenue avec la virtualisation des serveurs.

4.2 MESURES POUR ÉVALUER LE PLAN

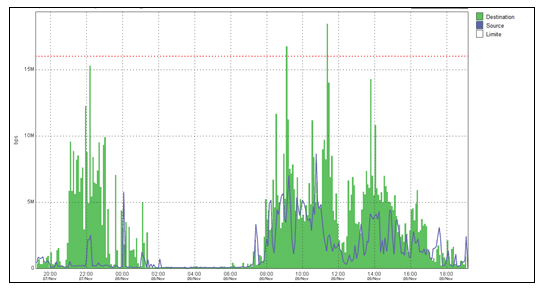

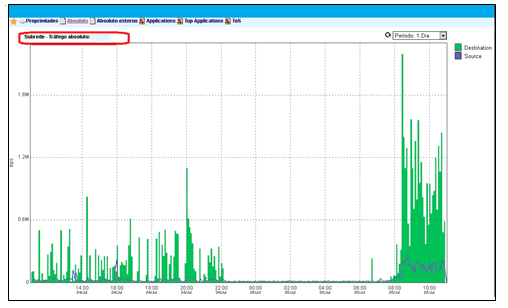

Une mesure du trafic de données sur le réseau a été effectuée dans l’entreprise afin d’augmenter la vitesse de la bande passante contractée. Ce processus a été divisé en deux moments, l’un pour mesurer le trafic d’accès externe et l’autre pour le trafic d’accès interne. Le suivi du trafic externe a été effectué par embratel, qui fournit les liaisons d’accès dédiées et pour le suivi interne, TRAFip[4] et Zabbix ont été utilisés.

Lors de la mesure du trafic de données utilisé, il a été possible d’observer les heures de pointe auxquelles la disponibilité des services locaux était requise. Aux fins de l’étude de cas, les informations générées par Embratel et les informations générées dans Zabbix ont été examinées.

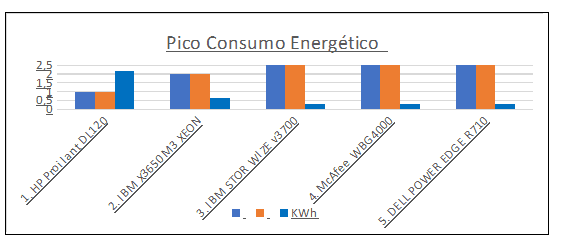

Pour l’évaluation du résultat est montré dans les graphiques 1, 2 et 3 la consommation d’énergie des serveurs pendant l’utilisation maximale des services. Pour tous les serveurs, l’accès de pointe considéré est calculé par TRAFip et Zabbix, lors d’un accès aléatoire, dans le quadrant du trafic le plus élevé, défini par eux, entre 08 et 11 heures.

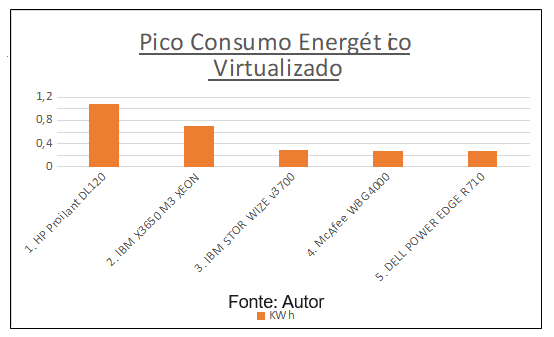

Le graphique1 montre la consommation avant la virtualisation. En analysant le graphique, on peut observer la forte consommation d’énergie des serveurs.

Graphique 1 – Pré-virtualisation de la consommation d’énergiemaximale

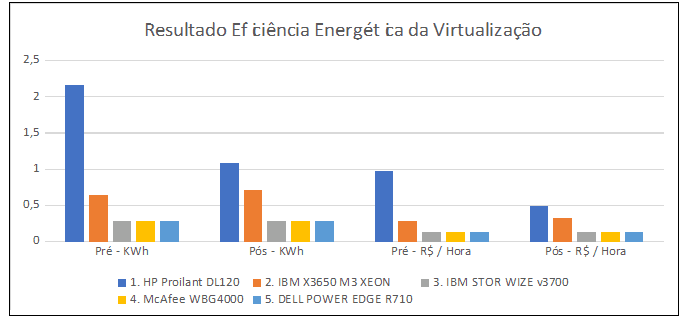

Le graphique 2 montre la consommation de KWh après virtualisation des services. En analysant le graphique, on peut observer la réduction de la consommation d’énergie des serveurs, en réalisant l’efficacité énergétique des services offerts

Graphique 2 – Consommation d’énergie post-virtualisation maximale

Source: Auteur.

Le graphique 3 montre la différence de consommation en KWh et R$. Les valeurs sont basées sur le tarif du concessionnaire local d’électricité, AES Sul.

Graphique 3 – Résultats obtenus avec virtualisation

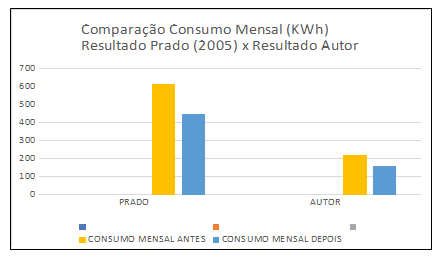

En observant le résultat indiqué par le graphique, il y a eu une réduction de la consommation d’énergie de 1,01 KWh, générant une économie monétaire de 0,45 R$ l’heure d’utilisation pendant les heures de pointe de traitement de ces équipements. Le graphique 4 montre la comparaison des résultats obtenus dans ce travail et dans les travaux du Prado (2005).

Graphique 4 – Comparaison des résultats

Prado (2005) a montré une réduction de 154 KWh de la consommation d’énergie avec l’utilisation de 47 actifs, tandis que dans ce travail le résultat est calculé sur les heures de pointe de l’utilisation de l’équipement et une réduction mensuelle de 60 KWh a été obtenue dans 5 actifs utilisés dans l’action.

A l’issue de l’exécution de la virtualisation du système d’exploitation, réalisée en fonction des étapes orientées dans cette recherche, une réduction de la consommation d’électricité peut être observée, un résultat qui atteint les objectifs de l’informatique verte, qui vise l’efficacité énergétique des équipements informatiques.

4.3 PLAN DE CONFIGURATION SUMARIZING

Le tableau 4 résume l’application des procédures des conditions préalables à la virtualisation, à partir des étapes énumérées, il est possible d’appliquer la proposition de recherche.

À titre de recommandation, un soin particulier est recommandé à l’étape 01, car c’est là que l’enquête sur les besoins et les actifs existants en matière de SERVICES PUBLICS a lieu dans l’environnement choisi ainsi que dans le rendement qu’elle a. Surtout, prêter une attention particulière à l’étape 03, qui est nécessaire d’avoir une connaissance un peu plus technique, parce que dans elle sont effectuées les transferts des services utilisés pour l’équipement virtualisé. À l’étape 06, un peu plus administrative, l’évaluation de la méthode choisie se fait au moyen de mesures définies.

Tableau 4 – Guide pratique des procédures de virtualisation

| Étape | Action | Description |

| 01 | Levage |

Créer une table répertoriant l’équipement; Créer une table répertoriant les Services; |

| 02 | Analyse |

Chercher à unifier les services disponibles; Sélectionnez l’équipement hôte de virtualisation; Définir les services à virtualiser; Évitez d’en donner un sur le traitement de la charge sur le matériel; |

| 03 | Courir |

Configurer server pour recevoir la virtualisation; Créer des hôtes de machines virtuels; Démarrer l’installation normalement des services; |

| 04 | Utiliser |

Tester l’accessibilité des services virtualisés; Vérifiez si le transfert de services a été effectué avec succès; Vérifiez la disponibilité de la virtualisation; |

| 05 | Évaluation |

Utiliser des mesures pour calculer l’efficacité énergétique; Effectuer des comparaisons de résultats; |

Source: Auteur.

5. CONCLUSION

Après cette recherche, une telle influence est facilement indiquée que l’utilisation de l’IT exerce sur la vie des gens, les organisations et les conséquences négatives qui peuvent se produire en fonction de leur utilisation abusive. Grâce à l’examen de la littérature, on perçoit la nécessité de nouvelles études qui permettent des méthodes et des actions, afin que les gens et les entreprises puissent adopter des pratiques pour réduire les impacts sur l’environnement. Il est très fréquent de trouver dans les entreprises plusieurs actifs informatiques, chacun étant responsable d’assurer un service différent, où dans la plupart des cas l’oisiveté matérielle se produit. Ainsi, la virtualisation émerge, qui a pour but d’utiliser toutes les ressources de performance disponibles par les services d’intégration d’actifs en un seul, assurant en plus d’une économie de nouveaux investissements dans l’information, une plus grande efficacité énergétique de la même qui sont en cours d’utilisation.

Ce travail visait à montrer comment la virtualisation des systèmes peut être effectuée, afin d’intégrer les services offerts dans une entreprise informatique visant l’efficacité énergétique sans compromettre leur qualité et leur disponibilité. Au cours de l’exécution des procédures contenues dans les travaux, il y avait une limitation pour mesurer la consommation de l’équipement longitudien, en raison du temps disponible. Ensuite, il a été décidé d’utiliser une information de mesure de la consommation d’énergie pendant l’utilisation maximale des serveurs, basée sur l’analyse du trafic de données sur le réseau.

À la suite de ces travaux, après la mise en œuvre de toutes les étapes, on peut affirmer qu’il y a eu une amélioration considérable de l’efficacité énergétique des hôtes d’équipement matériel des services, ce qui peut être prouvé par les valeurs obtenues avec les mesures utilisées. Enfin, ce plan vise à contribuer à l’acquisition par certaines organisations des connaissances étudiées et à la mise en œuvre d’actions basées sur la virtualisation et les pratiques informatiques vertes, améliorant le développement des services et contribuant à la durabilité. En tant que proposition d’études futures, il est possible d’analyser ce plan avec d’autres paramètres, en appliquant un plan d’exécution plus long.

RÉFÉRENCES

ASSOCIAÇÃO BRASILEIRA DE NORMAS TÉCNICAS. NBR ISO 14001: Sistemas da gestão ambiental: Requisitos com orientações para uso. 2.ed. Rio de Janeiro: ABNT, 2004. Vii, 27p.

BALBINO, João Batista. “Virtualização, mito ou realidade?.” [S.I]: TI especialistas, 2013. Disponível em: <https://www.tiespecialistas.com.br/virtualizacao-mito-ou-realidade/>. Acesso em: 25 fev. 2019

BARROS, Jéssica Soares. Introdução à virtualização utilizando a ferramenta VMware ESXi 4.0. São Paulo, 2012. Disponível em: <http://www.devmedia.com.br/introducao-a-virtualizacao-utilizando-a-ferramentavmw are-esxi-4-0/24815>. Acesso em: 21 fev. 2019.

BOSING, Angela; KAUFMANN, Evelacio Roque. Virtualização de servidores e desktops. Unoesc & Ciência-ACET, v. 3, n. 1, p. 47-64, 2012.

CARISSIMI, Alexandre. Virtualização: da teoria a soluções. Minicursos do Simpósio Brasileiro de Redes de Computadores–SBRC, v. 2008, p. 173-207, 2008.

COMPUTERWORLD. 2008. Conheça o trabalho (gelado) de um gerente de TI no Polo Sul. Disponível em: <http://computerworld.com.br/gestao/2008/02/15/conheca-o-trabalho-gelado-de-um-gerente-de-ti-no-polo-sul>. Acesso em: 21 fev. 2019.

BRAYNER, Flávio Luiz de Azevedo; RAMOS, Paulo Gustavo Sabino; BRAYNER, Patrícia Verônica de Azevedo. TI VERDE: Sustentabilidade na Área da Tecnologia da Informação. Simpósio Nacional de Saúde e Meio Ambiente. 2013.

DOROW, Emerson. Base de Conhecimento – Um importante ativo de TI. 2013. Disponível em <http://www.governancadeti.com/2013/06/base-de-conhecimento-um-importante-ativo-de-ti/>. Acesso em: 21 fev. 2019.

DUARTE, Otto Muniz. Trabalho de Redes de Computadores I. Disponível em <http://www.gta.ufrj.br/grad/09_1/versao-final/virtualizacao/>. Acesso em: 21 fev. 2019.

ENERGY, STAR. Energy Star®. History: ENERGY STAR, 2011. Disponível em <https://www.energystar.gov/ia/partners/publications/pubdocs/2011_AnnualReport_Final_low-res_12-13-12.pdf?635a-8632>. Acesso em: 12 mar. 2019.

SILVA, Rodrigo Ferreira da. Virtualização de Sistemas Operacionais. Petrópolis: Incc, 2007. Disponível em: <http://www.lncc.br/~borges/doc/Virtualizacao%20de%20Sistemas%20Operacionais.TCC.pdf>. Acesso em: 21 fev. 2019.

FERREIRA, Juliana Martins de Bessa; FERREIRA, Antônio Claudio. A sociedade da informação e o desafio da sucata eletrônica. Revista de Ciências Exatas e Tecnologia, v. 3, n. 3, p. 157-170, 2008.

FGV EAESP. Pesquisa Anual do Uso de TI nas Empresas, 29ª edição, 2018. Disponível em: <https://eaesp.fgv.br/sites/eaesp.fgv.br/files/pesti2018gvciappt.pdf>. Acesso em: 23 jan. 2019.

FURANO (QUÍMICA). In: WIKIPÉDIA, a enciclopédia livre. 2016. Disponível em: <https://pt.wikipedia.org/wiki/Furano_(qu%C3%ADmica)>. Acesso em: 21 fev. 2019.

GIANELLI, Álvaro. PRÁTICAS SUSTENTÁVEIS EM TI VERDE NO INSTITUTO FEDERAL DE SÃO PAULO: limites e possibilidades. SÃO JOÃO DA BOA VISTA, 2016.

GIDDENS, Anthony. O mundo na era da globalização. Editorial Presença, 2013.

HANDREN, Thiago. Virtualização de Servidores. DevMedia, 2014. Disponível em <http://arquivo.devmedia.com.br/artigos/Thiago_Handren/image2.png>. Acesso em 14 mar. 2019.

ISO, ABNT-NBR. 14001: Sistemas de Gestão Ambiental-Especificação e Diretrizes para Uso. ABNT-Associação Brasileira de Normas Técnicas, Rio de Janeiro, RJ, 1996.

JACOBI, Pedro et al. Educação ambiental, cidadania e sustentabilidade. Cadernos de pesquisa, v. 118, n. 3, p. 189-205, 2003.

LUNARDI, Guilherme Lerch; SIMÕES, Renata; FRIO, Ricardo Saraiva. TI VERDE: Uma Análise dos Principais Benefícios e Práticas Utilizadas pelas Organizações. Revista Eletrônica de Administração, v. 20, n. 1, p. 1-30. 2014.

MATTOS, Diogo Menezes Ferrazani. Virtualização: VMWare e Xen. Grupo de Teleinformática e Automação da UFRJ, p. 13, 2008.

MCAFEE; ICF INTERNACIONAL. The Carbon Footprint of Email Spam Report. 2008. Disponível em: <http://img.en25.com/Web/McAfee/CarbonFootprint_12pg_web _REV_NA.pdf>. Acesso em: 21 fev. 2019

MICROSOFT. Microsoft System Center Virtual Machine Manager 2007. 2007. Disponível em: <https://slideplayer.com.br/slide/1692105/>. Acesso em 15 mar. 2019

MONGINHO, Mário Augusto Bragado. Estudo do impacto da virtualização de hardware num nó de uma organização distribuída: O estudo de caso da Administração Regional de Saúde do Alentejo. Setubal, 2012.

MONTEIRO, Miriam de Souza; ROMITO, Paulo Roberto; ABREU, Alice Fernandes de. Ti Verde–Implementação de Práticas Sustentáveis em Empresa de Tecnologia da Informação. IX SEGeT – Simpósio de Excelência em Gestão e Tecnologia. 2012.

MURPHY, A. (2008). Virtualização Esclarecida – Oito Diferentes Modos. Disponível em: <http://www.f5networks.com.br/pdf/white-papers/virtualizacao-esclarecida-oito-diferentes-modos-wp.pdf>. Acesso em: 21 fev. 2019.

MURUGESAN, San. Harnessing Green IT: Principles and Practices, 2008.

NAHUZ, Marcio Augusto Rabelo. O sistema ISO 14000 e a certificação ambiental. Revista de Administração de Empresas, v. 35, n. 6, p. 55-66, 1995.

NETO, Roque Maitino; FAXINA, João Marcos. TI verde e sustentabilidade. Revista de Ciências Exatas e Tecnologia, v. 7, n. 7, p. 159-174, 2014.

NORCIA, Hamilton Junior de Souza; BORTOLUZZI, Flávio; JUNIOR, Nelson Tenório. Estudos de Casos em Tecnologia da Informação Verde. Anais Eletrônico. VI Mostra Interna de Trabalhos de Iniciação Científica. Publicado em 2012.

OMENA, Flávio Azevêdo de. Meio Ambiente Natural: normas jurídicas e procedimentos policiais para sua preservação. Polícia Militar de Alagoas, Maceió, 2008.

PEROSINI, Gladison Luciano. Inclusão Digital e Tecnológica na Sociedade da Informação. Autografia, 2017.

PETRÓ, Gustavo. Brasil terá um computador por habitante em 2016, prevê FGV. Disponível em: <http://g1.globo.com/tecnologia/noticia/2013/04/brasil-tera-um-computador-por-habitante-em-2016-preve-fgv.html>. Acesso em: 22 fev. 2019.

PINTO, TM da C.; SAVOINE, M. M. Estudo sobre TI Verde e sua aplicabilidade em Araguaína. Revista Científica do ITPAC, v. 4, n. 1, p. 11-12, 2011.

PRADO, André Alves. Economia do consumo de energia em monitores de microcomputadores. Janus, v. 2, n. 2, 2008.

RECH, Juliane; SOARES, Silviane Lawall; LENGERT, Norberto. WEBSITE PARA DIVULGAÇÃO E APLICAÇÃO DE BOAS PRÁTICAS DE TI VERDE WEBSITE FOR DISSEMINATION AND IMPLEMENTATION OF BEST PRACTICES IN GREEN IT. 3º Fórum Internacional ECOINOVAR Santa Maria/RS – 3 a 4 de Setembro de 2014.

ROMAN, G. Diagnóstico sobre la generacion de basura eletrônica. Instituto Politécnico Nacional México, Centro Interdiciplinário de Investigaciones y estúdios sobre Medio Ambiente y Desarrollo México D. F, 2007.

SANCHEZ, Joe. Free Citrix XenServer or Free VMware ESXi (xenserver vs esxi). Disponível em: <https://www.vminstall.com/free-citrix-xenserver-or-free-vmware-esxi/>. Acesso em 14 mar. 2019.

SANT’ANNA, Lindsay Teixeira; MACHADO, Rosa Teresa Moreira; DE BRITO, Mozar José. A logística reversa de resíduos eletroeletrônicos no Brasil e no mundo: o desafio da desarticulação dos atores. Sustentabilidade em Debate, v. 6, n. 2, p. 88-105, 2015.

SILBERSCHATZ, Abraham; GALVIN, Peter B.; GAGNE, Greg. Sistemas operacionais: conceitos e aplicações. Campus, 2001.

SIQUEIRA, Ethevaldo. Para compreender o mundo digital. Globo Livros, 2008.

SPANIOL, Bruna Paiani Nasser; ALBANO, Sebastião Guilherme. Por trás da tecnologia: uma análise das lógicas do mercado da informação. Temática, v. 12, n. 01, 2016.

TADER, Paul. Server monitoring with zabbix. Linux Journal, v. 2010, n. 195, p. 7, 2010.

TIBOR, Tom; FELDMAN, Ira. ISO 14000: a guide to the new environmental management standards. Ano 1996.

WATERS, John K. ABC da Virtualização. 2007. Disponível em: <ftp://ftpaluno.umc.br/Aluno/Godinho/Empreendedorismo2s2014/Apresenta%E7%E3 o%20Virtualiza%E7%E3o%20-%20Renata%20Felix%20%20e%20Osaias%20Saraiv a/Fontes/Abc%20da%20Virtualiza%E7%E3o.PDF>. Acesso em: 23 de maio de 2016.

ANNEXE A

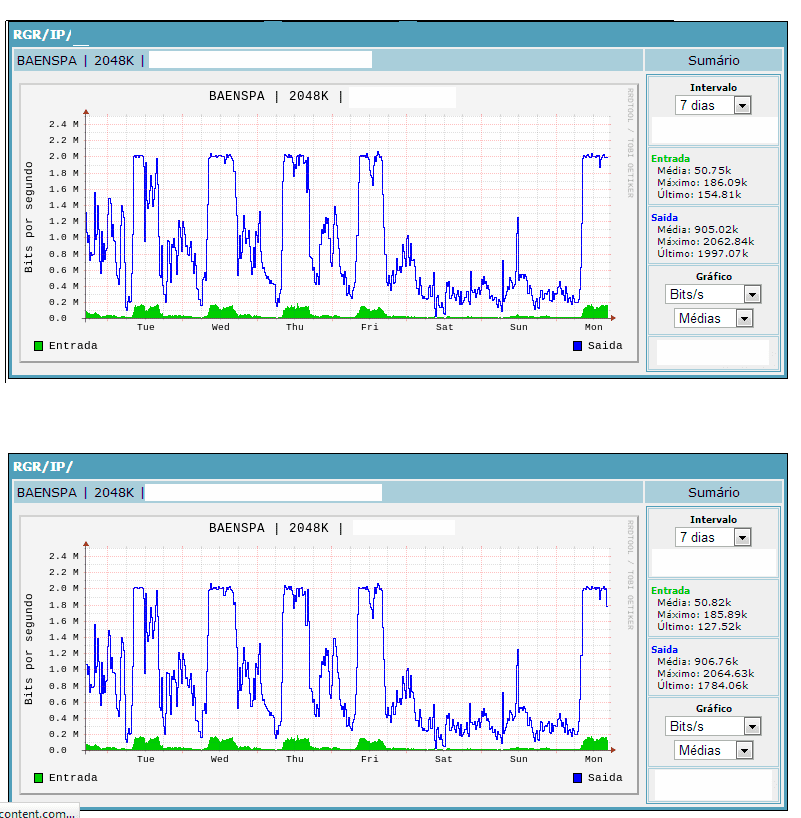

MISE EN PLACE D’UNE MACHINE VIRTUELLE SUR XENSERVER

Étape 01 – Cliquez à droite sur l’écran et passez à l’option Terminal et tapez yast2.

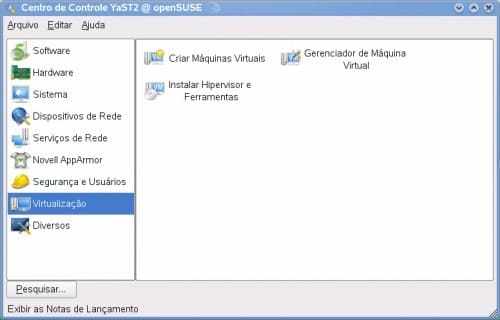

Étape 02 – Passez au menu Virtualisation / Créer la machine.

Figure 8 – Écran de configuration Yast

Étape 03 – Choisissez le type de système d’exploitation.

Étape 04 – Choisissez la méthode (Virtualisation complète)

Étape 05 – Les valeurs de la table de partition peuvent être modifiées sur l’écran Summary.

Étape 06 – Configuration normale des services en cours d’installation.

ANNEXE B

ANALYSE DU TRAFIC RÉSEAU DES RÉSULTATS EFFECTUÉE PAR TRAFIP

Graphique 5 – Analyse du trafic réseau – TRAFIP

ANNEXE C

RÉSULTAT DE L’ANALYSE DU TRAFIC RÉSEAU EFFECTUÉE PAR ZABBIX

Graphique 6 – Analyse du trafic réseau – TRAFIP

ANNEXE D

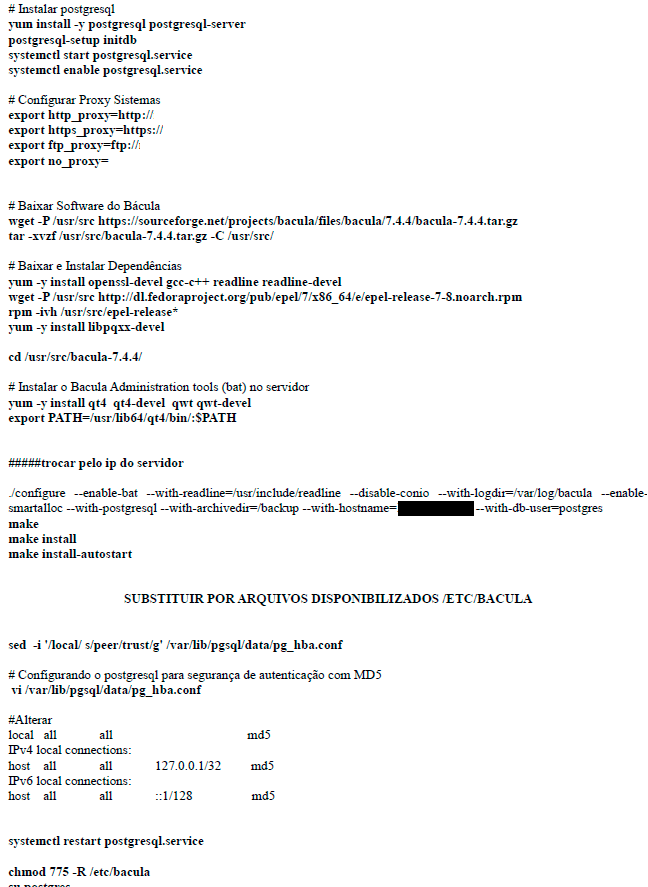

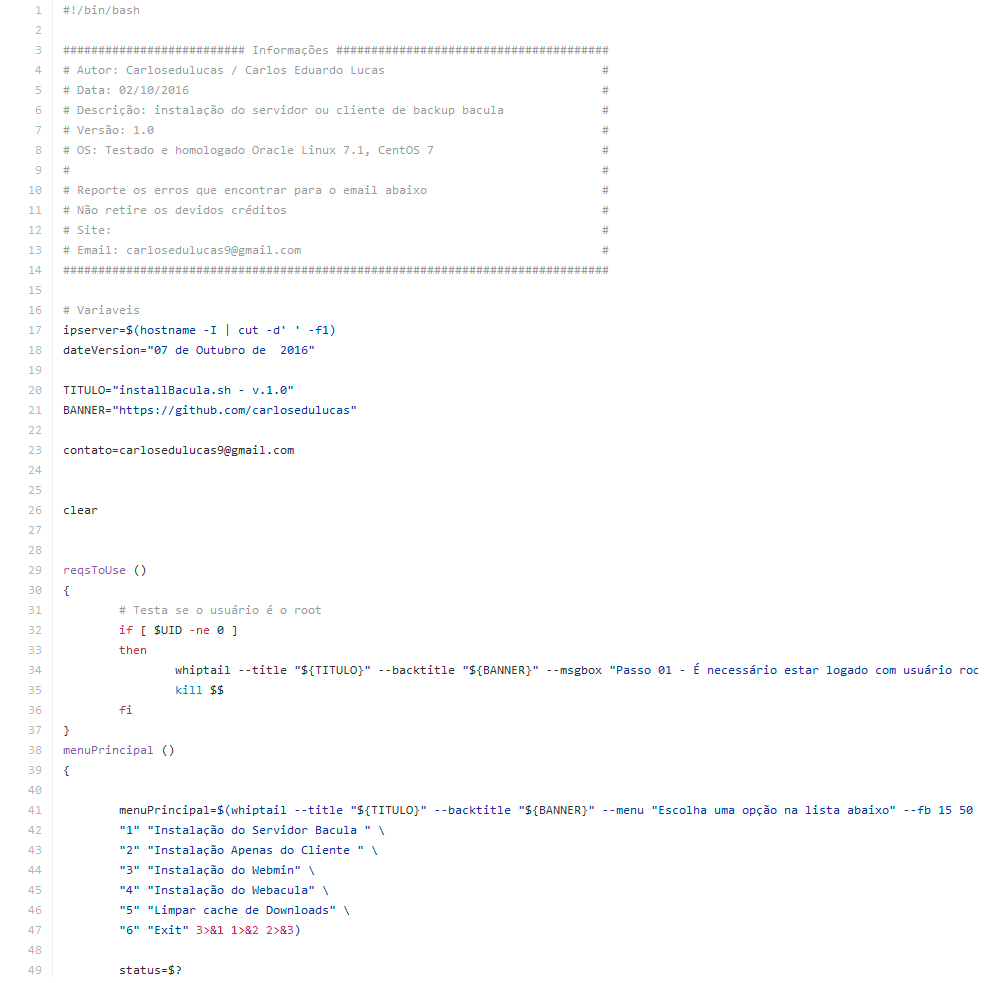

IMPLÉMENTATION STEP-BY-STEP DE SERVEUR DE SAUVEGARDE

Figure 9 – Procédures de base

Source: Auteur.

Figure 10 – Procédures de base

Source: Auteur.

Figure 11 – Procédures de base

Source: Auteur.

Figure 12 – Procédures de base

Figure 13 – Procédures de base

ANNEXE A

RÉSULTAT DE L’ANALYSE DU TRAFIC RÉSEAU RÉALISÉE PAR EMBRATEL

Figure 14 – Trafic réseau

ANNEXE B

BACULA OUTIL DE SAUVEGARDE TEXTE D’INSTALLATION AUTOMATIQUE

Figure 15 – Script d’installation Bacula

3. Zabbix – Selon Tader (2010), est un logiciel de surveillance de divers paramètres du réseau.

4. Outil de gestion de réseau qui analyse et caractérise le trafic IP en exportant des flux via les protocoles NetFlow, JFlow, Netstream, IPFIX et sFlow.

[1] Post-diplôme en informatique – Faculdade Internacional Signorelli.

[2] Diplôme en systèmes d’information – Université de la vallée du Rio dos Sinos UNISINOS.

Posté le : Mars 2019.

Approuvé : Juillet 2019.